Peneliti Menemukan Kerentanan Baru di Alat Cellebrite, Pertanyaan itu diajukan akhir bulan lalu oleh Signal, aplikasi perpesanan yang merupakan target baru baru-baru ini untuk alat pengumpulan data Cellebrite untuk penegakan hukum. Pendiri Signal, Moxie Marlinspike, berpendapat bahwa kerentanan perangkat lunak yang ditemukan di alat Cellebrite dapat digunakan untuk merusak bukti. Akibatnya, satu pengacara telah mengajukan mosi untuk sidang baru.

Tapi Marlinspike bukan satu-satunya yang telah melihat dari dekat perangkat Cellebrite. Pada hari Jumat, Matt Bergin dari KoreLogic akan mempresentasikan temuan terbarunya – yang berhubungan dengan Perangkat Ekstraksi Forensik Universal Cellebrite, atau UFED – pada konferensi Black Hat Asia.

Baca Juga : Alat Digital Forensik Open Source Terbaik

Bergin, peneliti keamanan informasi senior di KoreLogic, mengatakan dia menemukan tiga kerentanan di UFED. Meskipun masalah tersebut sekarang telah ditambal oleh Cellebrite, Bergin berpendapat perangkat lunak forensik harus melalui pengujian penetrasi yang ketat untuk menemukan kerentanan yang dapat membahayakan bukti.

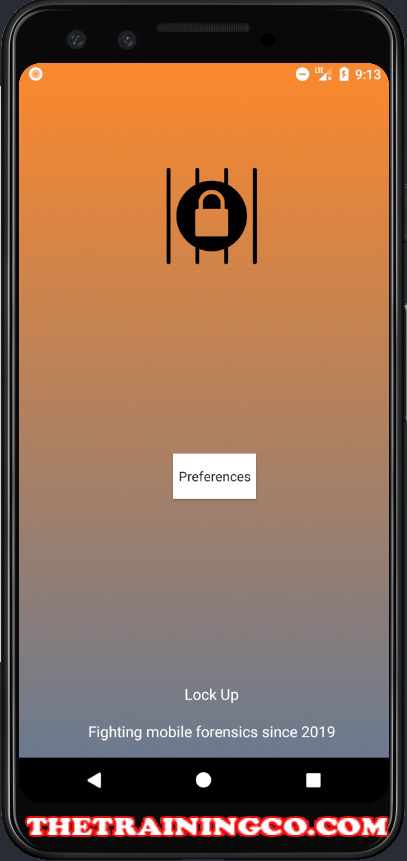

Bergin juga akan mendemonstrasikan aplikasi Android yang ia kembangkan bernama Lock Up, yang dapat mengembalikan ponsel ke setelan pabrik jika mendeteksi perangkat lunak Cellebrite mencoba menyalin data. Semua penelitiannya berasal dari kekhawatiran bahwa perangkat forensik Cellebrite dapat dimanipulasi oleh aktor jahat dan berpotensi melibatkan orang yang tidak bersalah.

“Seluruh tujuan saya untuk proyek ini adalah untuk benar-benar menyoroti fakta bahwa alat forensik tidak kebal terhadap kerentanan perangkat lunak,” kata Bergin. “Dan isu-isu itu, ketika dieksploitasi, memiliki implikasi kehidupan nyata bagi orang-orang. Itu bisa menjadi sisa hidup Anda di penjara.”

Pejabat selebrite tidak segera menjawab permintaan komentar pada thetrainingco.

Memeriksa UFED

Perangkat Cellebrite sering berakhir di pasar barang bekas, di situs lelang seperti eBay. Beberapa perangkat tersebut mungkin masih memiliki periode lisensi yang valid, artinya perangkat tersebut masih mendapatkan pembaruan perangkat lunak. Bergin mengakuisisi enam UFED Cellebrite.

Karena Cellebrite sering menggunakan eksploitasi untuk membobol perangkat, seperti iPhone, ia menggunakan kriptografi untuk memastikan bahwa informasi, yang berkisar dari bootloader hingga aplikasi khusus lainnya, tidak mudah diambil oleh seseorang yang memiliki UFED. Bergin, bagaimanapun, memecahkannya.

“Saya merusak proses dekripsi dan membuat dekripsi saya sendiri sehingga saya bisa mendapatkan akses ke sana [UFED] terlepas dari pertahanan mereka,” katanya. “Mereka [Cellebrite] jelas tidak ingin pesaing mereka dapat dengan mudah merekayasa balik perkakas mereka.”

Dengan memecahkan kriptografinya, Bergin melihat ke dalam bagaimana UFED mulai menyelidiki perangkat. Wawasan itu juga memungkinkan dia untuk menulis tanda tangan deteksi tentang bagaimana UFED berinteraksi dengan perangkat yang ditargetkan. Dia kemudian menciptakan Lock Up, yang merupakan aplikasi Android.

Bergin mengatakan dia tidak akan menerbitkan Lock Up karena dia tidak ingin dengan sengaja menghalangi penyelidikan penegakan hukum. Tapi dia akan merilis kode sumbernya serta indikator kompromi, yang merupakan checksum dan hash file yang diinstal UFED Cellebrite pada perangkat sebelum mengumpulkan data.

Dalam perjalanan penelitiannya, Bergin juga menemukan tiga kerentanan, yang semuanya ditambal oleh Cellebrite. Bergin merangkum temuan teknisnya dalam sebuah posting blog.

Bergin menemukan bahwa UFED Cellebrite versi 5.0 hingga 7.29 menggunakan empat kunci RSA hard-coded dan pribadi (CVE-2020-11723) untuk mengautentikasi ke daemon jembatan debug Android pada perangkat yang ditargetkan. Kuncinya, secara teori, dapat digunakan oleh aktor jahat untuk menanamkan bukti pada perangkat seluler saat mengekstraksi data – masalah nyata yang dapat berkontribusi pada tuduhan palsu.

Cellebrite juga memperbaiki CVE-2020-12798, kerentanan eskalasi hak istimewa, dan masalah lain, CVE-2020-14474, di mana Cellebrite meninggalkan kunci hard-code untuk materi terenkripsi tepat di sebelah materi terenkripsi.

Cara Meningkatkan

Bergin mengatakan temuannya menunjukkan bahwa alat forensik harus lebih diaudit secara menyeluruh. Ada program seperti itu, tetapi sayangnya, itu tidak berjalan cukup jauh, kata Bergin.

Institut Nasional Standar dan Teknologi menjalankan program Computer Forensics Tool Testing, atau CFTT. Ini membantu untuk memastikan bahwa jika, misalnya, alat forensik mengklaim bahwa itu dapat mengekstrak pesan Instagram, produk benar-benar dapat melakukan hal itu.

Bergin mengatakan bahwa mengingat pentingnya integritas bukti digital, program tersebut harus diperluas untuk mencakup uji penetrasi.

“Kami membutuhkan pengujian fungsional, dan kami membutuhkan pengujian keamanan,” katanya. “Ini harus menjadi bagian dari proses CFTT sebelum bukti yang dikumpulkan oleh alat-alat ini dapat digunakan di pengadilan.”

Ada juga kekhawatiran gangguan rantai pasokan. Hank Leininger, salah satu pendiri KoreLogic, mengatakan bahwa temuan Bergin dan Marlinspike telah menimbulkan pertanyaan tentang kebenaran data. Tetapi ada juga kekhawatiran yang berlawanan, seperti jika perangkat lunak Cellebrite dimanipulasi untuk mengabaikan atau tidak mengumpulkan bukti tertentu.

Baca Juga : Perangkat Keras Dan Perangkat Lunak Komputer Untuk Pembuatan Lingkungan Virtual

Pemeriksaan integritas diri dapat memberikan jaminan bahwa perangkat lunak belum dimanipulasi, kata Leininger. Bergin dan Leininger mengatakan KoreLogic tidak menemukan bahwa Cellebrite menjalankan pemeriksaan integritas diri untuk memastikan perangkat lunak tidak diubah secara jahat. Perangkat lunak yang mereka periksa, bagaimanapun, sekarang berumur beberapa tahun, sehingga mungkin telah berubah, kata mereka.

Cara lain Cellebrite dapat meningkatkan praktiknya adalah dengan menerbitkan pemberitahuan publik terkemuka yang menjelaskan kerentanan yang telah ditemukan dan ditambal. “Mengudara cucian kotor Anda sendiri setelah dicuci adalah cara yang baik untuk membangun kepercayaan dalam komitmen Anda terhadap keamanan,” kata Leininger.