Mobile Forensic Tools and Techniques – Mobile Forensic is an activity by the authority to inspect a suspect’s mobile devices to retrieve any evidence or additional information in order to solve the case. Just any people cannot do this activity since some protocols should be followed. However, we can take a sneak peek to tools and techniques use to do mobile forensic.

• Logical Extraction

Logical Extraction tool such as Oxygen Forensic Suite, XRY Logical, and Lantern, are used in this method, by connecting the mobile devices to the forensic hardware or workstation through USB cable, Bluetooth, or Infrared. The tools above will send some commands in order to retrieve the data from the connected mobile devices and sent to forensic hardware to be analysed.

• Chip-Off

This process is expensive and it needs some particular knowledge in hardware since if this method is done improperly, it may damage the SIM card physically, which may damage the data as well. However, if successful, the investigators may have a spare chip to investigated when the original chip is broken. The standard tools to do this method are Chip Epoxy Glue Remover, iSeasamo Phone Opening Tool, FEITA Digital Inspection Station, Circuit Board Holder, Xytronic 988D Solder Rework Station.

• Manuals Extraction

This type of extraction allows the investigators to see and to access the data as the device is completed with keypad or touchscreen to use to check it. To make this process valid, this process will be documented photographically.

However just like online games in https://multibet88.online, this method has many risks, including human error and also time-consuming since the investigators should consider the failure probability. The standard tools to do this kind of extraction are Fernico ZRT, Project-A-Phone, and EDEC Eclipse. In conclusion, this method is not recommended since the risk of the data being deleted or corrupted in the process of analysis is big.

• Micro Read

Data on the memory chips will be viewed and interpreted in this method. The tool for this Micro Read method is an electron microscope with high power. This microscope then will see the real physical gates right on the chips, convert the level into 1’s and 0’s, and in the end, the investigators ca know the result in the form of ASCII code. Although it seems practical, this process is too time-consuming and also expensive. Not only that, the investigators should master the knowledge of file system and hardware.

Those techniques are hard and also expensive. That’s why the investigators should follow many protocols to do mobile forensic. It also makes this mobile forensic impossible to do by commoner which may result a mess.

Proses Mudah Untuk Merasakan Keseruan Bermain Slot Online

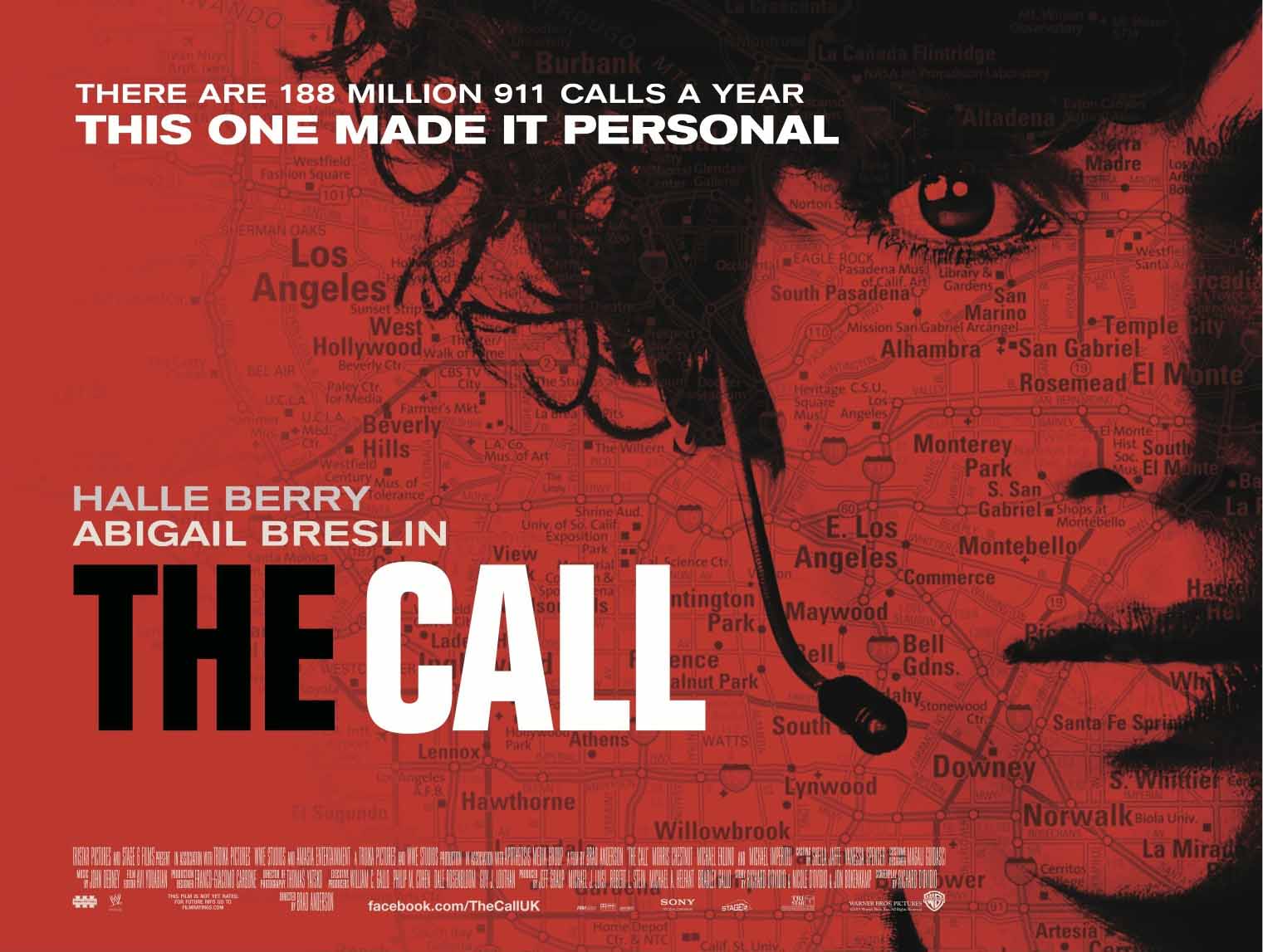

Mengulas FIlm The Call (2013) – Ketegangan Maksimal dalam Panggilan Darurat

Film thriller The Call yang dirilis pada tahun 2013 adalah sebuah karya yang memikat penonton dengan plot yang penuh ketegangan. Disutradarai oleh Brad Anderson, film ini menghadirkan penonton ke dalam dunia panggilan darurat yang penuh tekanan dan mengikuti perjalanan seorang operator panggilan darurat yang berusaha menyelamatkan seorang gadis dari seorang penculik. Dalam artikel ini, kita akan menjelajahi berbagai aspek dari film The Call yang membuatnya menjadi pengalaman menegangkan yang tidak akan terlupakan.

The Call mengikuti kisah Jordan Turner, seorang operator panggilan darurat yang bekerja di pusat panggilan 911 Los Angeles. Jordan adalah seorang profesional yang berpengalaman dan tegas dalam menangani panggilan darurat. Namun, hidupnya berubah saat ia menerima panggilan darurat dari seorang gadis remaja bernama Casey Welson, yang telah diculik dan terperangkap dalam bagasi mobil. Jordan berusaha membantu Casey selama panggilan darurat tersebut, tetapi situasinya menjadi semakin menegangkan ketika ia menyadari bahwa dia telah berurusan dengan seorang penculik berantai yang mengincar para wanita muda.

Pertama-tama, film ini memperkenalkan penonton kepada kehidupan sehari-hari Jordan sebagai operator panggilan darurat. Ia bekerja dengan sejumlah panggilan darurat yang beragam, namun tetap tenang dan profesional dalam menanganinya. Namun, segalanya berubah ketika ia menerima panggilan dari Casey, yang terjebak dalam situasi yang mematikan. Jordan merasa dorongan moral dan profesional untuk membantu gadis tersebut, dan inilah awal dari perjalanan ketegangan yang tak terduga.

Brad Anderson, sutradara yang telah dikenal lewat film-film seperti The Machinist dan Session 9, berhasil menciptakan ketegangan yang mendalam dalam The Call. Ia menggambarkan kecanggihan dalam menciptakan ketegangan dan menjaga penonton tetap terhubung dengan karakter-karakter dalam film. Penggunaan sinematografi yang cerdas dan pengarahan yang mendalam menciptakan atmosfer yang sesuai untuk sebuah thriller.

Pemeran utama Halle Berry sebagai Jordan Turner memberikan penampilan yang kuat. Berry berhasil menggambarkan karakter Jordan sebagai seorang wanita yang profesional dan kuat, tetapi juga terdorong oleh empati dan keinginan untuk menyelamatkan nyawa. Penonton dapat merasa kecemasan dan tekad Jordan saat ia berusaha membantu Casey dalam situasi yang semakin berbahaya.

Abigail Breslin, yang memerankan Casey Welson, juga memberikan penampilan yang kuat sebagai seorang gadis muda yang terjebak dalam situasi yang mengerikan. Kehadirannya yang kuat membantu membangun ikatan emosional antara penonton dan karakter Casey.

Salah satu aspek yang membuat The Call begitu memikat adalah ketegangan yang terus meningkat seiring berjalannya cerita. Ketika Jordan mencoba membantu Casey, penonton dibawa ke dalam situasi yang memicu perasaan cemas dan tegang. Mereka mendengarkan setiap detail panggilan darurat, bersama-sama dengan Jordan, dalam upaya untuk menyelamatkan Casey.

Setiap keputusan yang diambil oleh Jordan dan setiap langkah yang diambil oleh Casey mempengaruhi hasil dari situasi yang semakin berbahaya. Film ini menggambarkan betapa pentingnya keberanian dan ketenangan dalam situasi krisis, dan bagaimana tekanan dan keputusan yang diambil dalam hitungan detik dapat memiliki konsekuensi besar.

Sebagai bagian dari plot, The Call menggambarkan penculik, yang diperankan oleh Michael Eklund, dengan cermat dan mencekam. Film ini memberikan pandangan ke dalam pikiran seorang penculik berantai yang dingin dan berbahaya. Penculik ini memiliki motif dan karakteristik yang menakutkan, dan perannya memberikan lapisan ketegangan ekstra dalam cerita.

Penculik dalam film ini merupakan karakter yang menghadirkan konflik moral dan emosional bagi Jordan Turner. Bagaimana Jordan berurusan dengan penculik ini dan upaya penyelamatan Casey merupakan salah satu aspek kunci yang menjadikan The Call begitu menegangkan.

Film ini juga menggambarkan perkembangan hubungan antara Jordan dan Casey selama panggilan darurat tersebut. Awalnya, Jordan berusaha untuk menjaga jarak profesional dalam menangani panggilan tersebut. Namun, ketika ia menyadari situasi yang semakin mengerikan, ia mulai merasa keterikatan emosional dengan Casey. Hubungan mereka menjadi salah satu elemen emosional dalam cerita, yang meningkatkan ketegangan yang dirasakan oleh penonton nontonfilm88.co.

Penting untuk dicatat bahwa film ini tidak hanya menggambarkan ketegangan dan tekanan dalam panggilan darurat itu sendiri, tetapi juga mengeksplorasi tema hubungan manusia dan empati dalam situasi krisis. Hal ini mengingatkan kita akan pentingnya keberanian dan kemampuan untuk berempati dengan orang lain dalam saat-saat sulit.

Film The Call juga menyajikan beberapa pesan moral yang bernilai. Salah satunya adalah pentingnya keberanian dan ketenangan dalam situasi krisis. Jordan Turner memperlihatkan tekad dan dedikasinya untuk menyelamatkan nyawa seseorang, dan ini adalah contoh yang kuat tentang bagaimana tindakan seorang individu dapat membuat perbedaan besar.

Selain itu, film ini juga menggarisbawahi pentingnya untuk tidak menilai seseorang hanya berdasarkan pekerjaan atau status sosial mereka. Jordan Turner adalah seorang operator panggilan darurat, tetapi ia memiliki kemampuan yang luar biasa untuk mengatasi situasi kritis. Pesan ini mengajarkan kita untuk menghargai dan mendukung pekerjaan yang dilakukan oleh para operator panggilan darurat dan pihak berwenang lainnya yang bekerja dalam situasi berbahaya.

The Call (2013) adalah sebuah film thriller yang menghadirkan ketegangan maksimal melalui kisah seorang operator panggilan darurat yang berusaha menyelamatkan seorang gadis yang diculik. Dengan pengarahan yang kuat, penampilan pemeran yang hebat, dan plot yang terus meningkat dalam ketegangan, film ini berhasil memikat penonton dari awal hingga akhir.

Selain itu, film ini juga menggambarkan aspek psikologis dari seorang penculik dan perkembangan hubungan antara operator panggilan darurat dan korban. Pesan moral yang diterapkan dalam cerita ini juga membuat The Call menjadi sebuah film yang mendalam dan berkesan.

Dalam akhirnya, The Call mengingatkan kita akan kekuatan keberanian, empati, dan tekad manusia dalam menghadapi situasi-situasi kritis. Film ini adalah perjalanan ketegangan yang tak terlupakan dan sebuah pengalaman menegangkan yang layak untuk disaksikan.

Forensik Digital 2.0: Inovasi Dalam Lingkungan Virtual dan Teknologi Baru

Forensik Digital 2.0: Inovasi Dalam Lingkungan Virtual dan Teknologi Baru – Perangkat komputasi modern menghasilkan volume informasi yang tinggi dan bertanggung jawab atas pengambilan, penyimpanan, dan pemrosesan informasi sepanjang kehidupan kita sehari-hari.

Forensik Digital 2.0: Inovasi Dalam Lingkungan Virtual dan Teknologi Baru

thetrainingco – Teknologi baru yang berkembang pesat, dapat mempersulit penyelidikan forensik karena mencakup aplikasi di berbagai industri mulai dari pertanian, penerbangan, hiburan, elektronik, teknologi informasi, dan banyak lagi.

Baca Juga : Tantangan dalam Forensik Seluler

Lingkungan tervirtualisasi dapat membuat forensik digital menjadi tantangan, dan keadaan forensik digital saat ini berkembang pesat. Dengan meningkatnya penggunaan perangkat elektronik, ada kekhawatiran seputar pelanggaran privasi. Otomatisasi yang didorong oleh Pembelajaran Mesin dalam investigasi forensik digital dapat meningkatkan efisiensi keseluruhan proses investigasi dan mempermudah memastikan integritas informasi saat menganalisis kasus.

Kami akan memeriksa teknologi yang muncul dan inovasi terbaru dalam lanskap forensik digital saat ini. Kami akan mengeksplorasi apa artinya menjelajah ke dunia Forensik Digital 2.0 dan apa yang dilakukan pemeriksa forensik untuk meningkatkan praktik investigasi mereka. Berikut adalah tren utama yang harus diperhatikan (Barrett, 2008):

IoT Forensik

IoT telah mengubah cara kerja komunikasi dan sistem seluler dan memungkinkan interkonektivitas antara infrastruktur fisik dan digital. Pengguna berbagi data mereka di berbagai platform, dan terlepas dari beberapa manfaat menggunakan aplikasi IoT, lingkungan sarat dengan berbagai ancaman dunia maya, seperti penghancuran jaringan IoT, serangan DoS, ransomware, dan pemantauan massal.

Forensik IoT memastikan pelestarian dan ekstraksi bukti kritis terlepas dari keterbatasan teknologi dan menanggapi persyaratan investigasi tanpa memerlukan campur tangan pengguna. Forensik USB berkembang dalam kemampuannya dan digunakan untuk melacak aktivitas koneksi USB di jaringan untuk membantu penyelidikan.

Ini mengidentifikasi operasi terkait file seperti menyalin-menempel gambar dan membuka dokumen dan membantu menganalisis potensi artefak digital. Perangkat digital juga berisi jejak kaki penting, dan protokol MSC adalah standar yang digunakan untuk menentukan komunikasi antara sistem operasi dan perangkat USB. Pemeriksa forensik dapat memperoleh akses penuh ke cluster, sistem, dan sektor dengan menggunakan protokol MSC dan dapat mengatasi kerentanan keamanan sebelum pelanggaran data terjadi.

Cloud Forensik

Cloud Forensics bergantung pada pembagian sumber daya di seluruh server lokal dan perangkat pribadi untuk menjalankan aplikasi. Sebagian besar pertumbuhan dapat dikaitkan dengan akses di mana-mana, dan ada banyak peluang untuk meningkatkan cakupan investigasi kriminal di lapangan. Klien Infrastructure as a Service (IaaS) memberi penyelidik akses yang mereka butuhkan ke informasi yang tepat untuk menyelesaikan kasus.

Virtualisasi memungkinkan beberapa instans dipisahkan dari sistem fisik dan juga memisahkan kasus di seluruh lingkungan cloud. Ini memastikan anonimitas pengguna untuk infrastruktur bersama selama investigasi forensik. Cloud forensics berfokus pada menangkap lalu lintas yang melewati jaringan dan paket data yang mungkin dianggap bersumber dari lalu lintas yang tidak biasa atau berbahaya.

Ini multi-dimensi dan mencakup domain teknis, organisasi, dan hukum. Metode seperti forensik langsung, pemisahan bukti, dan pengumpulan artefak sisi klien ditekankan. Pemeriksa forensik juga fokus pada pemeriksaan lingkungan multi-tenancy, SLA, CSP, lingkungan multi-yurisdiksi, dan batas kepercayaan tanpa melanggar undang-undang dan peraturan negara bagian (Obbayi, 2018).

Forensik Media Sosial

Forensik media sosial telah mendapatkan banyak daya tarik dengan munculnya teknologi Web 2.0 dan Industri 4.0. Platform media sosial yang berbeda seperti Instagram, LinkedIn, Facebook, dan Twitter terpapar oleh peretas, dan basis data mereka paling rentan terhadap serangan malware. Penyelidik dapat mengakses beragam subset dari berbagai sumber data, foto, daftar kontak, demografi, metadata, dan pesan teks. Ini dapat digunakan untuk membantu penyelidikan forensik dan menyelesaikan kasus. Artefak digital dapat diekstraksi dari cap waktu, URL, kata sandi, gambar, dan aplikasi seluler media sosial lainnya untuk dianalisis.

Ada tiga fitur utama yang ditawarkan forensik media sosial dalam hal perkembangan terbaru-analisis pelokalan temper, integrasi penelusuran terbalik, dan visualisasi dan ekstraksi metadata. Algoritme forensik dapat menghasilkan hingga 6 peta pelokalan gangguan yang berbeda untuk mendapatkan jejak temper di media sosial, dan juga mendukung gambar mini yang disematkan. Pakar forensik dapat memeriksanya untuk memastikan bukti penting dan melanjutkan penyelidikan mereka (Alghamdi, 2020).

Forensik Digital untuk Semantik Kode

Pendekatan otomatisasi multi-lapisan digunakan untuk mengumpulkan informasi dari berbagai jaringan media sosial oleh aparat penegak hukum. Rekayasa balik semantik digunakan untuk memahami kode biner dalam kemasan perangkat lunak sumber tertutup dan untuk memulihkan instans struktur data tanpa meninggalkan jejak eksekusi apa pun. Itu dapat mengekstrak makna semantik tingkat tinggi untuk alamat memori terkait, dan aplikasi forensiknya digunakan untuk perlindungan data sensitif, pemindaian kerentanan, dan sebagainya.

Reviver dan Mismo adalah kerangka kerja forensik digital populer yang digunakan untuk melakukan deteksi dan analisis kesamaan kode biner lintas platform untuk identifikasi kerentanan. Ini menggunakan pembelajaran mendalam dan analisis dinamis untuk mengevaluasi struktur data, gambar firmware IoT, dan fungsi CVE (Common Vulnerabilities and Exposures) di ponsel cerdas dan perangkat.

Kecerdasan Buatan dan Forensik Digital

Identifikasi otomatis bukti digital dan analisis forensik data campuran tingkat lanjut digunakan untuk merampingkan proses pengambilan keputusan selama proses hukum dengan menganalisis bukti yang relevan dan menyajikan temuan yang sesuai. Teknologi AI digunakan untuk pengenalan pola dalam kelompok, dan pohon keputusan digunakan bersama dengan jaringan saraf untuk membantu mengidentifikasi pola awal, yang sangat penting untuk penyelidikan forensik.

Penambangan data adalah bidang minat lain di mana data eksplorasi digunakan untuk menyoroti hubungan utama antara informasi dan pengguna dan membuat penilaian yang lebih dalam. Teknik AI sedang digunakan untuk memeriksa pencitraan disk virtual dan dapat mengotomatiskan proses forensik untuk membantu para ahli mempercepat perbaikan dan melakukan analisis untuk menutup kasus dalam waktu singkat.

Tantangan dalam Forensik Seluler

Tantangan dalam Forensik Seluler – Tantangan utama dalam forensik seluler tetap menjadi enkripsi. Enkripsi di perangkat Android, meskipun muncul di perangkat Android 6, baru-baru ini mulai menjadi hambatan untuk ekstraksi.

Tantangan dalam Forensik Seluler

thetrainingco – Banyak ponsel cerdas Android kelas menengah dan semua ponsel Samsung pra-2019 tidak akan menggunakan Enkripsi Disk Penuh (FDE), skema enkripsi yang kurang aman yang melindungi data dengan “default_password” sebagai benih untuk kunci enkripsi.

Baca Juga : Proses Langkah Forensik Seluler

Tahun ini, sebagian besar ponsel cerdas baru menyertai Enkripsi Berbasis File yang lebih Aman (FBE), skema enkripsi yang lebih modern yang mengenkripsi file dengan kunci yang mendukung kode sandi kunci layar pengguna. Dalam banyak kasus, para ahli dapat bekerja di sekitar FDE; Namun, enkripsi FBE yang lebih baru mungkin merupakan tantangan nyata, masih kurang dieksplorasi.

Meskipun ponsel yang dirilis dengan enkripsi FDE tidak dapat diperbarui untuk menggunakan FBE, generasi perangkat tersebut pada dasarnya akan mati . Skema enkripsi baru yang digunakan pada perangkat yang lebih baru akan berlaku, dan ini akan membuat akuisisi jauh lebih sulit dan memakan waktu.

Di negeri Apple, enkripsi per file yang mendukung kode sandi kunci layar pengguna telah digunakan sejak iOS 8 di semua perangkat yang dimulai dengan iPhone 5s.Enkripsi itu dan tetap aman, dan meskipun tetap menjadi tantangan, itu tidak menghadirkan tantangan pengganti.

Forensik Android

Forensik perangkat Android mungkin memusingkan karena alasan yang sangat berbeda. Pasar dipenuhi dengan ribuan model. Morels ini dilengkapi dengan berbagai set chip yang dibuat oleh berbagai produsen yang berbeda. Ada metode akuisisi langsung yang kuat seperti ekstraksi EDL, yang menggunakan mode rekayasa khusus yang ada di sebagian besar perangkat; namun, metode tingkat rendah ini sangat terbatas pada vendor, model, dan/atau set chip tertentu. selain itu, metode ini mungkin berfungsi atau tidak bergantung pada pengaturan perangkat yang akan menerapkan mode enkripsi lanjutan yang tidak rentan terhadap metode ini.

Membuka kunci

Membuka kunci ponsel cerdas Apple akan menjadi semakin sulit. Kerentanan tingkat bootloader yang ditemukan di perangkat A5 hingga A11 tidak lagi ada di generasi iPhone Xs/Xr dan iPhone 11, sementara iOS 13 menutup banyak kerentanan keamanan yang ditemukan di iOS 12. Kami berharap perangkat yang lebih lama (hingga dan termasuk generasi iPhone 8/iPhone X) tetap dapat dibuka kuncinya dengan mudah, sedangkan generasi baru akan lebih sulit (dan lebih lambat) untuk dibuka kuncinya. Kode sandi 6 digit yang sekarang default sangat lambat untuk digunakan secara kasar, seringkali membuat serangan BFU (Before First Unlock) tidak dapat dilakukan.

Sementara Apple menggunakan biometrik yang aman untuk membuka kunci perangkat mereka, banyak peniru Android menggunakan tiruan ID Wajah Apple “saya juga”. Peniruan semacam itu umumnya tidak aman, dan mungkin dibodohi dengan gambar yang dicetak atau, paling buruk, model 3D dari wajah pengguna. Banyaknya jumlah dan variasi perangkat Android yang melindungi mereka dari penelitian keamanan yang fanatik; jenis penelitian yang menghasilkan eksploitasi checkm8 yang tidak dapat dilacak untuk beberapa perangkat Apple.

Ekstraksi

Enkripsi disk penuh dan berbasis file secara efektif mencegah ekstraksi langsung, membuat para ahli mencari alat forensik khusus untuk perangkat pencitraan. Sebelum Pembukaan Kunci Pertama atau Setelah ekstraksi Pembukaan Kunci Pertama masih akan mengembalikan jumlah bukti yang sangat berbeda, dengan ekstraksi AFU perlahan-lahan hilang karena model yang rentan berada di ambang puncak siklus hidupnya. Namun, alternatif untuk ekstraksi fisik masih akan berkembang. Dengan lebih banyak informasi yang disimpan di dalam cloud saat ini dibandingkan dengan hanya dua tahun yang lalu, para ahli forensik dapat berharap untuk mendapatkan data tersebut – dan banyak lagi.

Verifikasi

Dalam forensik desktop klasik di masa lalu, mengambil gambar drive disk dan menghitung checksum akan memenuhi persyaratan verifikasi. Ini tidak berfungsi dalam forensik seluler. Sebagian besar metode ekstraksi tidak sesuai dengan forensik. Hasilnya tidak dapat diulang, dan menghitung checksum hanya masuk akal untuk memvalidasi integritas dump atau arsip yang diberikan. Mengulangi ekstraksi akan menghasilkan gambar khusus dan checksum khusus. Banyak vendor merahasiakan teknik yang mereka gunakan untuk mengekstrak ponsel cerdas; kesaksian mereka juga bisa menjadi satu-satunya validasi yang tersedia di pengadilan.

Ekstraksi Cloud dan Kontra-Forensik Vendor

Sementara semakin banyak data pengguna berakhir di cloud, perusahaan masih mengamankan layanan cloud mereka dari upaya akuisisi langsung. Dimulai dengan Android 9, google mulai mengenkripsi cadangan Android dengan kode sandi perangkat pengguna. Pada titik ini, tidak ada data lain yang dienkripsi, bahkan kesehatan (Google Fit) atau kata sandi. Kami akan terus mengawasi layanan cloud Google.

Apple melanjutkan upayanya untuk melawan akses forensik ke bagian-bagian dari layanan cloud-nya. Cadangan iCloud, meskipun tidak dienkripsi dengan kredensial pengguna, semakin sulit diperoleh berkat penggunaan kredensial perangkat sebagai prasyarat yang diperlukan untuk mengakses info . Kata sandi pengguna (Rantai Kunci iCloud), data Kesehatan, dan bahkan pesan dienkripsi dengan aman menggunakan kode sandi kunci layar atau kata sandi sistem pengguna. Tak satu pun dari informasi tersebut diberikan kepada penegak hukum saat Apple mengajukan permintaan pemerintah, dan tak satu pun dari data tersebut diberikan kepada pengguna yang menarik data mereka melalui Permintaan Privasi Apple. Kami masih akan mengembangkan alat ekstraksi cloud untuk mendapatkan jumlah data semaksimal mungkin secara teknis.

Autentikasi Dua Faktor

Meskipun autentikasi dua faktor bukanlah hal baru, produsen terus mendorong pengguna untuk mengaktifkan fitur tersebut sekaligus mempersulit atau tidak mungkin untuk menonaktifkannya. Pada saat yang sama, otentikasi dua faktor memiliki sisi buruknya. Di ekosistem Apple, pengguna yang akunnya dilindungi dengan autentikasi dua faktor dapat melakukan hal-hal seperti menonaktifkan perlindungan Lacak atau menyetel ulang kata sandi ID Apple/iCloud tanpa memberikan kata sandi ID Apple asli mereka.

Analisis Data yang Dihapus

Analisis data yang dihapus sudah mati. selama beberapa tahun, tidak mungkin memulihkan file yang dihapus dari iPhone Apple karena cara Apple menangani kunci enkripsi. Banyaknya pemangkasan drive SSD membuat akses ke data yang dihapus menjadi tidak mungkin beberapa saat setelah file tersebut hilang. Pabrikan terus mencoba menemukan cara mewujudkan akses ke data yang dipangkas pada beberapa model SSD. Mode akses pabrik SSD adalah salah satu metode analisis SSD terbaru yang membantu para ahli mendapatkan akses ke bagian tersembunyi dari drive SSD.

Proses Langkah Forensik Seluler

Proses Langkah Forensik Seluler – Perangkat seluler berada tepat di tengah-tengah tiga tren teknologi yang sedang booming: Internet of Things , Cloud Computing, dan Big Data. Proliferasi teknologi seluler mungkin merupakan alasan utama, atau setidaknya salah satu alasan utama, munculnya tren ini. Pada 2015, 377,9 juta koneksi pelanggan nirkabel ponsel cerdas, tablet, dan ponsel berfitur terjadi di Amerika Serikat.

Proses Langkah Forensik Seluler

thetrainingco – Saat ini, penggunaan perangkat seluler meluas dan membantu, terutama dalam konteks forensik digital, karena mesin berukuran kecil ini mengumpulkan data dalam jumlah besar setiap hari, yang dapat diekstraksi untuk memudahkan penyelidikan. Menjadi sesuatu seperti perpanjangan digital dari diri kita sendiri, mesin ini memungkinkan penyelidik forensik digital mengumpulkan banyak informasi.

Informasi yang ada di perangkat seluler (daftar tidak lengkap):

Riwayat panggilan masuk, keluar, tidak terjawab

Buku telepon atau daftar kontak

Teks SMS, berbasis aplikasi, dan konten perpesanan multimedia

Gambar, video, dan file audio dan terkadang pesan suara

Riwayat penjelajahan internet, konten, cookie, riwayat pencarian, informasi analitik

Daftar tugas, catatan, entri kalender, nada dering

Baca Juga : Forensik perangkat seluler adalah teknologi hukum saat ini

Apa itu proses forensik mobile?

Kejahatan tidak terjadi secara terpisah dari kecenderungan teknologi; oleh karena itu, forensik perangkat seluler telah menjadi bagian penting dari forensik digital .

Kebanyakan orang tidak menyadari betapa rumitnya proses mobile forensics pada kenyataannya. Karena perangkat seluler semakin tertarik antara penggunaan profesional dan pribadi , aliran data yang mengalir ke dalamnya juga akan terus tumbuh secara eksponensial. Tahukah Anda bahwa 33.500 rim kertas setara dengan 64 gigabita jika dicetak? Kapasitas penyimpanan 64 GB sudah umum untuk smartphone masa kini.

Biasanya, proses forensik mobile serupa dengan yang ada di cabang forensik digital lainnya. Namun demikian, perlu diketahui bahwa proses mobile forensik memiliki kekhasan tersendiri yang perlu diperhatikan. Mengikuti metodologi dan pedoman yang benar adalah prasyarat penting untuk pemeriksaan perangkat seluler agar menghasilkan hasil yang baik.

Di antara tokoh-tokoh yang paling mungkin dipercaya untuk melaksanakan tugas-tugas berikut adalah Forensic Examiner, Incident Responders, dan Corporate Investigators. Selama penyelidikan atas kejahatan tertentu yang melibatkan teknologi seluler, individu yang bertanggung jawab atas proses forensik seluler perlu mendapatkan setiap informasi yang dapat membantu mereka nanti misalnya, kata sandi perangkat, kunci pola, atau kode PIN.

Apa saja langkah-langkah dalam proses forensik mobile?

Seizure

Forensik digital beroperasi berdasarkan prinsip bahwa bukti harus selalu disimpan, diproses, dan dapat diterima secara memadai di pengadilan. Beberapa pertimbangan hukum sejalan dengan penyitaan perangkat seluler.

Isolasi jaringan selalu disarankan, dan itu dapat dicapai baik melalui 1) Mode Pesawat + Menonaktifkan Wi-Fi dan Hotspot, atau 2) Mengkloning kartu SIM perangkat.

Mode pesawat

Perangkat seluler sering disita saat dihidupkan; dan karena tujuan penyitaan mereka adalah untuk menyimpan bukti, cara terbaik untuk mengangkutnya adalah dengan mencoba untuk tetap menghidupkannya untuk menghindari penutupan, yang pasti akan mengubah file.

Pengganggu telepon

Kotak/tas Faraday dan catu daya eksternal adalah jenis peralatan umum untuk melakukan mobile forensik. Sementara yang pertama adalah wadah yang dirancang khusus untuk mengisolasi perangkat seluler dari komunikasi jaringan dan, pada saat yang sama, membantu transportasi bukti yang aman ke laboratorium, yang terakhir, adalah sumber daya yang disematkan di dalam kotak/tas Faraday. Sebelum memasukkan ponsel ke dalam tas Faraday, putuskan sambungannya dari jaringan, nonaktifkan semua koneksi jaringan (Wi-Fi, GPS, Hotspot, dll.), dan aktifkan mode penerbangan untuk melindungi integritas bukti.

Tas faraday

Last but not least, penyelidik harus berhati-hati terhadap perangkat seluler yang terhubung ke perangkat pembakar yang tidak dikenal, serta jebakan lain yang dipasang untuk menyebabkan cedera tubuh atau kematian bagi siapa pun di TKP.

Forensik perangkat seluler adalah teknologi hukum saat ini

Forensik perangkat seluler adalah teknologi hukum saat ini – Akuisisi data perangkat seluler, selain sumber data digital tradisional, merupakan komponen kunci dari setiap protokol penemuan yang dapat dipertahankan. Namun, perolehan data forensik perangkat seluler seringkali jauh lebih rumit daripada yang disadari banyak orang dan dapat mencakup lebih dari sekadar telepon seluler.

Forensik perangkat seluler adalah teknologi hukum saat ini

thetrainingco – Karena penggunaan teknologi perangkat seluler untuk pribadi dan profesional terus berkembang, organisasi yang terlibat dalam investigasi, tindakan pengaturan, dan tuntutan hukum harus memahami langkah-langkah yang perlu mereka ambil dan praktik terbaik yang terkait dengan pengumpulan data forensik seluler. Gagal melakukannya dapat menyebabkan peluang yang hilang, waktu dan uang terbuang percuma, dan bahkan masalah hukum yang meningkat.

Mengumpulkan Informasi

Setelah sumber data yang berbeda telah diidentifikasi, langkah selanjutnya melibatkan pengumpulan informasi. Perangkat seluler menghadirkan tantangan unik mereka sendiri di area ini juga. Meskipun beberapa perangkat seluler dapat dikumpulkan dengan membuat gambar seperti kumpulan hard drive tradisional – banyak kumpulan perangkat seluler bukanlah gambar itu sendiri, melainkan akuisisi data. Seperti yang akan saya uraikan nanti, ada protokol yang berbeda untuk mengumpulkan data dari perangkat seluler dan fitur desain tertentu hanya memungkinkan satu jenis akuisisi.

Kontrol data juga jauh lebih lancar di perangkat seluler. Banyak orang suka memposting di media sosial, dan geotagging sering menjadi bagian dari proses posting. Setelah tweet, posting Facebook, Snap, atau komunikasi lainnya telah dikirim dari telepon, kendali akan hilang.

Tidak semua perangkat lunak forensik dapat mengumpulkan setiap kemungkinan data; oleh karena itu, peta jalan atau proses yang sempurna untuk mengidentifikasi semua sumber data belum ada. Sangat mudah untuk keluar dari jalan yang salah, dan Anda tidak akan menjadi yang pertama. Pakar forensik, bersama dengan tim hukum, harus menjadi pelukis digital untuk mengambil titik data, lokasi, dan basis data yang berbeda dan merangkainya menjadi cerita yang dapat dimengerti dan akurat.

Baca Juga : Alat Forensik Digital Sumber Terbuka Teratas Untuk Tahun 2023

Keamanan Pada Perangkat Seluler

Standar keamanan selalu berubah dan dapat berbeda secara signifikan di seluruh perangkat seluler. Beberapa perangkat mungkin hanya dikunci, sementara yang lain mungkin dienkripsi. Saat perangkat dikunci, perangkat ditutup dari antarmuka front-end – biasanya layar. Perangkat yang terkunci dapat dibuka kuncinya dengan PIN atau kata sandi, atau mungkin ada cara untuk memaksa penjaga membuka perangkat. Perangkat lunak juga dapat dijalankan melalui semua kemungkinan kombinasi PIN yang berbeda untuk membuka kunci perangkat, dengan waktu yang cukup dan sistem operasi yang sesuai. Enkripsi, bagaimanapun, mengamankan data pada tingkat perangkat lunak dan/atau perangkat keras, dan mungkin tidak dapat diakses.

Ketika data sulit atau tidak mungkin diakses melalui perangkat lunak karena perangkat terkunci, rusak, atau terenkripsi, upaya manual mungkin efektif. Pendekatan ini dapat mencakup penggunaan prosedur JTAG (Joint Test Action Group) untuk mengekstrak data dari telepon. Chip memori juga dapat dilepas dari papan sirkuit dalam proses yang dikenal sebagai chip-off. Chip-off dan JTAG umumnya merupakan pilihan terakhir. Mereka mungkin tidak berfungsi di semua perangkat dan biasanya tidak dapat meretas perangkat keras terenkripsi. Mereka juga cenderung mahal, dan terutama dalam kasus chip-off, dapat merusak perangkat.

Untungnya, mungkin ada sumber data alternatif lain jika informasi di perangkat tidak dapat diakses. Karena data terus disinkronkan, perangkat keras dan perangkat lunak mungkin dapat menjembatani kesenjangan data. Pertimbangkan Uber. Ini memiliki aplikasi dan situs web yang berfungsi penuh. Semua informasi yang dapat diakses melalui aplikasi Uber di ponsel dapat ditarik dari situs web Uber, atau bahkan program perangkat lunak Uber yang diinstal di komputer. Windows 10 sekarang memiliki aplikasi universal yang akan berfungsi pada perangkat Windows apa pun untuk berbaur dan menyediakan kontinuitas di seluruh perangkat.

Sinkronisasi cloud, seperti dengan Microsoft OneDrive dan Apple iCloud, juga hampir pasti. Ketika data perangkat seluler juga ada di awan, dimungkinkan untuk mengambil informasi, gambar, dan titik data lainnya tanpa memerlukan akses ke perangkat seluler.

Bersamaan dengan aplikasi bawaan, banyak aplikasi pihak ketiga dapat menyalurkan dan mengarsipkan data. Ada aplikasi yang bisa mencadangkan semua teks ke akun Gmail, misalnya. Jalan lain mungkin termasuk iTunes, yang dapat membuat cadangan perangkat Apple ke komputer dan cloud. Perangkat BlackBerry dapat menyimpan file log ekstensif di server perusahaan.

Saat meluncurkan koleksi multiprong, penting untuk membuat rencana terlebih dahulu dan mengikutinya dalam urutan yang tepat. Fitur keamanan bawaan tertentu dapat menghancurkan informasi sebagai akibat dari protokol akuisisi yang tidak tepat. Misalnya, mengumpulkan gambar fisik sebelum gambar logis pada perangkat tertentu dapat sepenuhnya menghapus semua data ponsel, seperti halnya mencoba mengakses perangkat yang terkunci dan membuat terlalu banyak upaya kata sandi.

Menyusun Data

Setelah data terkumpul, langkah selanjutnya adalah menentukan cara menggabungkannya untuk membuat gambaran yang akurat dan menyeluruh. Informasi harus dibuat dalam format yang dapat dibaca dan dimengerti, dan melaporkan serta mengekspor informasi dari perangkat seluler tidak sama dengan sumber data lama lainnya. Pesan teks secara teknis tidak memiliki identifikasi percakapan, tetapi ada untuk jenis pesan atau format pesan grup tertentu. Jadi dimungkinkan untuk membangun percakapan dan mengekspor komunikasi dalam file .eml atau .msg. Dengan begitu, perangkat lunak eDiscovery tradisional dapat memproses data, dan peninjau dapat menerapkan filter dan istilah pencarian untuk membantu meneliti sejumlah besar informasi.

Dalam banyak kasus, Anda dapat membuat dump Excel atau .csv sederhana untuk data perangkat seluler. Ini seringkali efektif, tetapi format ini lebih sulit untuk diproses.

Hubungan keluarga adalah pertimbangan lain. Di perangkat seluler, hubungan keluarga mungkin kurang lengkap atau jelas. Perangkat lunak tertentu dapat menghapus atau menghapus lampiran secara otomatis dan beberapa komunikasi tidak akan memilah percakapan yang benar. Meskipun ini merupakan bagian tak terhindarkan dari proses dengan perangkat seluler, penyelidik perlu mengetahui bahwa ada tantangan.

Investigasi sederhana jarang cukup untuk perangkat seluler. Laporan tidak boleh diambil begitu saja. Daftar lengkap aplikasi yang diinstal sangat penting. Tidaklah cukup hanya mengandalkan satu aplikasi perangkat lunak untuk melaporkan semuanya di perangkat seluler. Meskipun sesuatu tidak muncul di laporan biasa, bukan berarti datanya tidak ada di perangkat.

Jangan ragu untuk menghubungi E-SPIN untuk mendapatkan solusi forensik digital lengkap dari ujung ke ujung, mulai dari komputer, ponsel, basis data, forensik langsung dan jaringan.

Alat Forensik Digital Sumber Terbuka Teratas Untuk Tahun 2023

Alat Forensik Digital Sumber Terbuka Teratas Untuk Tahun 2023 – Saat Anda berusaha untuk memajukan karir Anda dan menjadi analis forensik digital yang lebih berpengetahuan luas , meneliti tentang cara-cara baru dan inovatif untuk membantu Anda memecahkan kasus adalah bagian alami dari proses tersebut.

Alat Forensik Digital Sumber Terbuka Teratas Untuk Tahun 2023

thetrainingco – Untuk itu, Anda cenderung mencari alat forensik data baru untuk tetap berada di puncak permainan investigasi Anda dan memanfaatkan teknologi forensik digital secara maksimal.

Sayangnya, banyak lembaga penegak hukum kekurangan dana, sehingga mereka cenderung mencari cara agar biaya tetap rendah agar tidak melebihi batasan anggaran mereka. Oleh karena itu, kebutuhan untuk menggunakan perangkat lunak open source.

Dengan mengingat hal ini, kami telah menyusun daftar alat forensik open source terbaik yang ada. Namun, saat menggunakan Alat Forensik Digital Sumber Terbuka, pernahkah Anda bertanya-tanya, berapa banyak manfaat yang Anda peroleh dari penggunaan alat sumber terbuka yang disebut “gratis”?

Mengingat semua risiko tersembunyi yang datang dalam bentuk malware, tidak sesuai dengan praktik terbaik industri, tidak ada dukungan atau bantuan pengembang apa pun, dan ketinggalan zaman?

Cukup gulir ke bawah hingga akhir artikel dan kami juga akan menunjukkan kepada Anda mengapa solusi berbayar akan membantu Anda lebih jauh selama penyelidikan forensik digital.

Baca Juga : Mengapa Perangkat Lunak Forensik DVR Adalah Suatu Keharusan Bagi Penegakan Hukum

1. Wireshark

Wireshark adalah salah satu alat forensik sumber terbuka terbaik untuk analisis paket jaringan . Ini memungkinkan Anda mencegat dan mendekripsi data secara real-time (mendukung WEP, SSL, dan IPsec). Ini adalah salah satu alat forensik langsung yang mendukung analisis VoIP yang kaya, yang merupakan salah satu fiturnya yang paling menonjol.

Dengan itu, Anda akan selalu mengetahui apa yang terjadi di dalam jaringan yang sedang Anda selidiki.

2. NMAP

Network Mapper (atau disingkat NMAP ) adalah salah satu alat forensik keamanan dunia maya untuk pemindaian dan audit jaringan. Salah satu keunggulan utamanya adalah kenyataan bahwa ia mendukung hampir semua sistem operasi populer yang ada, termasuk Windows, Linux, Mac, termasuk beberapa yang kurang populer seperti Solaris dan HP-UX.

Ini open-source dan karenanya 100% gratis untuk digunakan.

3. Oxygen Forensic Suite

Oxygen Forensic Suite adalah salah satu alat forensik seluler sumber terbuka yang populer yang akan membantu Anda mengumpulkan bukti yang Anda butuhkan dari ponsel.

Itu juga termasuk dalam daftar alat forensik Android yang memungkinkan Anda mem-bypass kata sandi atau permintaan isyarat layar kunci, sehingga memberi Anda akses tanpa halangan ke data yang disimpan di dalamnya. Ini adalah alternatif gratis untuk SPF Pro , salah satu produk andalan SalvationDATA. Karena SPF Pro jauh lebih kuat dan memiliki lebih banyak fitur, pastikan untuk mendaftar uji coba gratis tanpa ikatan.

4. The Sleuth Kit

Sleuth Kit adalah salah satu alat akuisisi data sumber terbuka untuk analisis forensik digital yang memungkinkan Anda mengekstrak data dari hard disk drive dan jenis media penyimpanan lainnya. Karena ini adalah kumpulan alat baris perintah, ini mungkin bukan alat forensik komputer yang paling mudah digunakan.

5. SIFT

SIFT didasarkan pada Ubuntu, sehingga menjadikannya salah satu alat forensik digital teratas yang dapat Anda unduh dan coba secara gratis. Ini memiliki beberapa fungsi respons insiden sumber terbuka terbaik, sambil menggabungkan beberapa pendekatan terbaru untuk forensik digital.

6. Volatility

Tersedia di bawah lisensi GPL , Volatilitas adalah kerangka kerja forensik memori yang memungkinkan Anda untuk mengekstrak informasi secara langsung dari proses yang berjalan di komputer, menjadikannya salah satu alat pencitraan forensik dan forensik keamanan dunia maya terbaik yang dapat Anda coba secara gratis.

Banyak ahli forensik dan keamanan dunia maya menggunakannya untuk analisis malware dan kemampuan respons insidennya. Selain itu, alat forensik dunia maya ini memungkinkan Anda mengekstrak data dari file crash dump Windows, DLL, soket jaringan, dan koneksi jaringan itu sendiri.

7. Free Hex Editor Neo

Free Hex Editor Neo adalah salah satu alat forensik database teratas untuk menangani file besar. Sama seperti DBF oleh SalvationDATA , ini adalah salah satu alat gambar forensik yang memiliki versi berbayar dan gratis yang dapat Anda coba di waktu senggang. Di antara fitur utamanya adalah ukiran data manual , ekstraksi data, pengeditan file tingkat rendah, dan melakukan pemindaian mendalam untuk mengungkap data tersembunyi.

8. MVT

MVT adalah salah satu alat forensik iOS dan Android terbaik yang memungkinkan Anda mendekripsi cadangan terenkripsi dan menemukan jejak malware yang mungkin ada di sistem. Ini akan menghasilkan laporan tentang aplikasi apa yang diinstal pada ponsel cerdas dan bahkan menyajikan data yang diekstraksi sebagai string JSON.

Jika Anda mencari alat forensik seluler dengan kemampuan seperti ini tetapi tidak terlalu mempercayai alat forensik seluler gratis, lihatlah SPF Pro dari SalvationDATA . Ini memiliki fungsi yang lebih baik, dukungan berkelanjutan oleh tim pengembang, lebih ramah pengguna, dan memiliki uji coba gratis untuk melakukan booting.

Mengapa Perangkat Lunak Forensik DVR Adalah Suatu Keharusan Bagi Penegakan Hukum

Mengapa Perangkat Lunak Forensik DVR Adalah Suatu Keharusan Bagi Penegakan Hukum – Pengawasan video dapat menjadi alat yang ampuh untuk penegakan hukum dalam upaya mereka memerangi aktivitas kriminal dan menjaga perdamaian dan ketertiban di masyarakat kita. Ketika datang ke kegiatan yang melanggar hukum, sangat penting untuk secara efisien dan efektif menangani bukti-bukti berbasis video dari sistem pengawasan video dan karenanya perangkat lunak DVR Forensics yang andal tampaknya siap untuk keluar sesuai panggilannya.

Mengapa Perangkat Lunak Forensik DVR Adalah Suatu Keharusan Bagi Penegakan Hukum

thetrainingco – Di dunia sekarang ini, pengawasan video telah menjadi alat yang sangat berharga dalam memerangi kejahatan. Kemampuannya untuk merekam rekaman video TKP dan aktivitas mencurigakan, telah menjadi aset utama bagi penyelidik yang ingin mengidentifikasi dan mengumpulkan bukti yang mungkin terlewatkan dengan cara tradisional.

Selain itu, ini adalah langkah yang efektif untuk mencegah penjahat, karena mereka cenderung melakukan pelanggaran ketika mereka sadar bahwa mereka sedang diamati. Dengan sistem pengawasan video yang sesuai, dimungkinkan untuk memastikan keamanan dan keselamatan suatu area, dan secara proaktif mencegah terjadinya aktivitas kriminal.

Apa itu Perangkat Lunak Forensik DVR?

Perangkat lunak forensik DVR adalah alat yang kuat dan khusus yang dirancang untuk memungkinkan penyelidik forensik mengekstraksi bukti dari perekam video digital (DVR).

Perangkat lunak ini dapat digunakan untuk mengakses data yang disimpan di DVR yang mungkin tidak dapat diakses atau sulit diakses, seperti rekaman video, rekaman audio, foto, dan jenis data lainnya.

Perangkat lunak ini dirancang untuk membantu penyelidik mengungkap bukti yang mungkin tidak ditemukan menggunakan metode tradisional, seperti pencarian manual, dan dapat memberikan pandangan yang lebih komprehensif tentang TKP.

Dengan mengungkap bukti yang mungkin terlewatkan dalam pencarian manual, perangkat lunak dapat membantu penyelidik untuk mengidentifikasi bukti kunci yang dapat digunakan di pengadilan.

Baca Juga : Pentingnya Forensik Perangkat Seluler

Manfaat Menggunakan Perangkat Lunak Forensik DVR

Penggunaan perangkat lunak forensik DVR tingkat profesional dapat memberikan berbagai manfaat bagi penyelidik.

Dengan menilai TKP secara cepat dan akurat, perangkat lunak ini dapat membantu penyelidik menghemat waktu dan sumber daya, memungkinkan mereka untuk fokus pada tugas lain.

Perangkat lunak tersebut dapat digunakan untuk membuat laporan dan diagram terperinci, yang dapat membantu penyelidik menyajikan bukti di pengadilan secara teratur dan jelas.

Ini dapat membantu penyelidik menghemat uang dengan menghilangkan kebutuhan untuk mencari dan menganalisis data dalam jumlah besar secara manual.

Selain itu, perangkat lunak ini dapat membantu penyelidik dengan cepat mengidentifikasi pola dan tren, memungkinkan mereka menilai TKP dengan lebih efisien dan akurat.

Perangkat lunak forensik DVR harus digunakan saat ada kebutuhan untuk mengekstraksi bukti dari perekam video digital, yang dapat digunakan dalam berbagai situasi, termasuk investigasi kriminal, kasus perdata, dan investigasi di tempat kerja.

Selain itu, perangkat lunak ini dapat digunakan dalam penyelidikan kejahatan dunia maya, serta untuk mengidentifikasi potensi ancaman terhadap jaringan dan sistem.

Perangkat Lunak Forensik Video SalvationDATA — VIP 2.0

Untuk membantu lembaga penegak hukum dalam melaksanakan pekerjaan di atas secara efektif , SalvationDATA meluncurkan solusi khusus untuk pengawasan video forensik——Video Inspection Portable (VIP 2.0) beberapa tahun yang lalu, dengan mengandalkan keahlian dan pengalaman puluhan tahun dalam pemulihan data dan forensik digital .

VIP 2.0, mempromosikan ekstraksi dan pemulihan bukti media digital yang efisien dan efektif untuk penegakan hukum dan penyelidik dengan memanfaatkan pendekatan cara forensik, bukti audio dan video , yang dapat dengan cepat, mudah, dan aman dipulihkan langsung dari CCTV dan DVR.

Juga, dengan melewati sistem pengawasan DVR normal atau bahkan tidak berfungsi seperti DVR yang terbakar, disiram, dan rusak, VIP 2.0 tidak hanya dapat melakukan pemulihan data forensik dari DVR yang dilindungi kata sandi secara langsung tetapi juga dapat mencari dan mengambil klip video dari siaran langsung. Sistem pengawasan CCTV dengan cepat dan mudah.

Pentingnya Forensik Perangkat Seluler

Pentingnya Forensik Perangkat Seluler – Istilah “perangkat seluler” mencakup beragam gadget mulai dari ponsel, smartphone, tablet, dan unit GPS hingga perangkat yang dapat dikenakan dan PDA. Kesamaan yang mereka miliki adalah fakta bahwa mereka dapat berisi banyak informasi pengguna.

Pentingnya Forensik Perangkat Seluler

thetrainingco – Perangkat seluler berada tepat di tengah-tengah tiga tren teknologi yang sedang booming: Internet of Things, Cloud Computing, dan Big Data. Proliferasi teknologi seluler mungkin merupakan alasan utama, atau setidaknya salah satu alasan utama, munculnya tren ini. Pada 2015, 377,9 juta koneksi pelanggan nirkabel ponsel cerdas, tablet, dan ponsel berfitur terjadi di Amerika Serikat.

Saat ini, penggunaan perangkat seluler meluas dan membantu, terutama dalam konteks forensik digital, karena mesin berukuran kecil ini mengumpulkan data dalam jumlah besar setiap hari, yang dapat diekstraksi untuk memudahkan penyelidikan. Menjadi sesuatu seperti perpanjangan digital dari diri kita sendiri, mesin ini memungkinkan penyelidik forensik digital mengumpulkan banyak informasi.

Informasi yang ada di perangkat seluler (daftar tidak lengkap):

Riwayat panggilan masuk, keluar, tidak terjawab

Buku telepon atau daftar kontak

Teks SMS, berbasis aplikasi, dan konten perpesanan multimedia

Gambar, video, dan file audio dan terkadang pesan suara

Riwayat penjelajahan internet, konten, cookie, riwayat pencarian, informasi analitik

Daftar tugas, catatan, entri kalender, nada dering

Dokumen, spreadsheet, file presentasi, dan data buatan pengguna lainnya

Kata sandi, kode sandi, kode gesek, kredensial akun pengguna

Data geolokasi historis, data lokasi terkait menara ponsel, informasi koneksi Wi-Fi

Konten kamus pengguna

Data dari berbagai aplikasi yang terinstal

File sistem, log penggunaan, pesan kesalahan

Data yang dihapus dari semua hal di atas

Baca Juga : Cara Menjadi Penyelidik Forensik Seluler

Apa itu Proses Forensik Seluler?

Kejahatan tidak terjadi secara terpisah dari kecenderungan teknologi; oleh karena itu, forensik perangkat seluler telah menjadi bagian penting dari forensik digital.

Kebanyakan orang tidak menyadari betapa rumitnya proses mobile forensics pada kenyataannya. Karena perangkat seluler semakin tertarik antara penggunaan profesional dan pribadi, aliran data yang mengalir ke dalamnya juga akan terus tumbuh secara eksponensial. Tahukah Anda bahwa 33.500 rim kertas setara dengan 64 gigabita jika dicetak? Kapasitas penyimpanan 64 GB sudah umum untuk smartphone masa kini.

Metode forensik mobile mempunyai tujuan untuk mengembalikan bukti digital atau data yang berkaitan dari piranti mobile dengan yang hendak jaga bukti pada keadaan yang sehat secara forensik. Untuk menembus itu, metode forensik mobile perlu memutuskan ketentuan yang pas yang hendak mengambil alih, menutup, mengusung, simpan untuk dikaji, dan menunjukkan bukti digital aman yang datang dari piranti mobile.

Biasanya, proses forensik mobile serupa dengan yang ada di cabang forensik digital lainnya. Namun demikian, perlu diketahui bahwa proses mobile forensik memiliki kekhasan tersendiri yang perlu diperhatikan. Mengikuti metodologi dan pedoman yang benar adalah prasyarat penting untuk pemeriksaan perangkat seluler agar menghasilkan hasil yang baik.

Di antara tokoh-tokoh yang paling mungkin dipercaya untuk melaksanakan tugas-tugas berikut adalah Forensic Examiner, Incident Responders, dan Corporate Investigators. Selama penyelidikan atas kejahatan tertentu yang melibatkan teknologi seluler, individu yang bertanggung jawab atas proses forensik seluler perlu mendapatkan setiap informasi yang dapat membantu mereka nanti – misalnya, kata sandi perangkat, kunci pola, atau kode PIN.

Apa saja Langkah-Langkah dalam Proses Mobile Forensics?

1. Seizure

Forensik digital beroperasi berdasarkan prinsip bahwa bukti harus selalu disimpan, diproses, dan dapat diterima secara memadai di pengadilan. Beberapa pertimbangan hukum sejalan dengan penyitaan perangkat seluler.

Ada dua resiko khusus berkaitan babak metode forensik mobile ini: Pengaktifan kunci (oleh pemakai/terdakwa/faksi ke-3 yang tak tersengaja) dan jaringan Jaringan/Mobile.

Isolasi jaringan selalu disarankan, dan itu dapat dicapai baik melalui 1) Mode Pesawat + Menonaktifkan Wi-Fi dan Hotspot, atau 2) Mengkloning kartu SIM perangkat.

Mode pesawat

Perangkat seluler sering disita saat dihidupkan; dan karena tujuan penyitaan mereka adalah untuk menyimpan bukti, cara terbaik untuk mengangkutnya adalah dengan mencoba untuk tetap menghidupkannya untuk menghindari penutupan, yang pasti akan mengubah file.

Jammer Telepon

Kotak/tas Faraday dan catu daya eksternal adalah jenis peralatan umum untuk melakukan mobile forensik. Sementara yang pertama adalah wadah yang dirancang khusus untuk mengisolasi perangkat seluler dari komunikasi jaringan dan, pada saat yang sama, membantu transportasi bukti yang aman ke laboratorium, yang terakhir, adalah sumber daya yang disematkan di dalam kotak/tas Faraday. Sebelum memasukkan ponsel ke dalam tas Faraday, putuskan sambungannya dari jaringan, nonaktifkan semua koneksi jaringan (Wi-Fi, GPS, Hotspot, dll.), dan aktifkan mode penerbangan untuk melindungi integritas bukti.

2. Acquisition

/Identifikasi + Ekstraksi/

Tujuan dari fase ini adalah mengambil data dari perangkat seluler. Layar yang terkunci dapat dibuka kuncinya dengan PIN, kata sandi, pola, atau biometrik yang tepat (Perhatikan bahwa pendekatan biometrik meskipun nyaman tidak selalu dilindungi oleh amandemen kelima Konstitusi AS). Menurut putusan Virginia Circuit Court, kode sandi dilindungi, sidik jari tidak. Selain itu, tindakan penguncian serupa mungkin ada di aplikasi, gambar, SMS, atau messenger. Enkripsi, di sisi lain, memberikan keamanan pada tingkat perangkat lunak dan/atau perangkat keras yang seringkali tidak mungkin dielakkan.

Sulit untuk mengontrol data pada perangkat seluler karena datanya juga seluler. Setelah komunikasi atau file dikirim dari smartphone, kendali hilang. Meskipun ada perangkat berbeda yang memiliki kemampuan untuk menyimpan data dalam jumlah besar, data itu sendiri mungkin secara fisik berada di lokasi lain. Sebagai contoh, sinkronisasi data antar perangkat dan aplikasi dapat dilakukan secara langsung tetapi juga melalui cloud. Layanan seperti Apple iCloud dan Microsoft One Drive lazim di antara pengguna perangkat seluler, yang membuka kemungkinan akuisisi data dari sana. Oleh karena itu, penyelidik harus memperhatikan setiap indikasi bahwa data dapat melampaui perangkat seluler sebagai objek fisik, karena kejadian seperti itu dapat memengaruhi proses pengumpulan dan bahkan penyimpanan.

Karena data terus disinkronkan, perangkat keras dan perangkat lunak mungkin dapat menjembatani kesenjangan data. Pertimbangkan Uber – ia memiliki aplikasi dan situs web yang berfungsi penuh. Semua informasi yang dapat diakses melalui aplikasi Uber di ponsel dapat ditarik dari situs web Uber, atau bahkan program perangkat lunak Uber yang diinstal di komputer.

Lepas dari ragam pirantinya, mengenali lokasi data dapat terhalang karena fragmentasi mekanisme operasi dan fitur poin. Mekanisme operasi Android sumber terbuka sendiri datang pada beberapa versus berlainan, serta iOS Apple bisa bervariatif dari versus ke versus.

Rintangan lain yang harus ditangani oleh pakar forensik ialah lanscape program mobile yang berlimpah dan sering berbeda. Buat tabel komplet semua program yang diinstall. Beberapa program mengarsipkan dan menyimpan data.

Sesudah seorang mengenali sumber data, petualangan setelah itu kumpulkan info secara benar. Ada rintangan unik tertentu berkaitan penghimpunan info dalam kerangka tehnologi mobile. Banyak piranti mobile tak dapat dihimpun usai menjalani gambar dan sebagai tukarnya mereka barangkali harus melakoni metode yang disebutkan pemerolehan data. Ada bermacam prosedur untuk kumpulkan data dari piranti mobile karena fitur design tertentu cuma memungkinkannya satu ragam pemerolehan.

Pemeriksa forensik harus menggunakan imajinasi Kartu SIM prosedur yang membuat ulang gambar replika dari isi Kartu SIM. Seperti replika lainnya, bukti asli akan tetap utuh saat gambar replika digunakan untuk analisis. Semua file gambar harus di-hash untuk memastikan data tetap akurat dan tidak berubah.

Jangan ragu untuk menghubungi E-SPIN untuk mendapatkan solusi forensik digital lengkap dari ujung ke ujung, mulai dari komputer, ponsel, basis data, forensik langsung dan jaringan.

Cara Menjadi Penyelidik Forensik Seluler

Cara Menjadi Penyelidik Forensik Seluler – Investigasi kriminal saat ini sering mengandalkan bukti digital yang berada di perangkat seluler. Selama penyelidikan, penyelidik forensik seluler bertanggung jawab untuk mengekstraksi dan mengumpulkan bukti digital tersebut. Tidak ada satu “jalan yang benar” untuk menjadi penyelidik forensik seluler.

Cara Menjadi Penyelidik Forensik Seluler

thetrainingco – Faktanya, Direktur Forensik Digital Grayshift, David Smalley, memulai karirnya dengan entri non-konvensional dalam penegakan hukum. Anda dapat mempelajari lebih lanjut tentang Smalley dan jalur kariernya di episode podcast Akses Penuh ini. Dengan mengingat hal itu, musim magang berjalan lancar, dan sejumlah lulusan sekolah menengah baru mengantisipasi memulai karir kuliah mereka di musim gugur, kami pikir akan menyenangkan membiarkan tim Forensik Digital kami sendiri menjawab beberapa pertanyaan dan berbagi beberapa saran tentang menjadi penyelidik forensik seluler.

Pembukaan Saat Ini di Grayshift

Spesialis Forensik Digital Australia Gary Coulthart dan Spesialis Forensik Digital Federal AS Jay Varda duduk untuk menjawab beberapa pertanyaan umum tentang bagaimana menjadi penyelidik forensik seluler dalam wawancara di bawah ini.

Siapa Penyelidik Forensik Digital?

“Digital Forensic Investigator (DFI) disebut juga Pakar Forensik Komputer, Petugas Bukti Elektronik, Pakar Forensik Digital atau sebutan lainnya termasuk Cyber Forensik. Mereka dipekerjakan di semua tingkat intelijen pemerintah, investigasi, tata kelola, dan badan kepatuhan. Pekerjaan juga bisa di perusahaan swasta baik mendukung lembaga pemerintah atau terlibat untuk menyelidiki masalah perusahaan swasta dan masalah pengadilan. – DFS Gary Coulthart

Baca Juga : Simak! Apa Saja Tantangan Dalam Mobile Forensik

Apa yang Dilakukan Penyelidik Forensik Digital?

“Penyelidik forensik digital bertanggung jawab untuk memperoleh, memproses, menganalisis, dan melaporkan bukti digital. Memperoleh bukti digital dapat mencakup mengekstraksi data dari perangkat seluler, mencitrakan hard drive dari komputer, mengumpulkan data yang mudah menguap dari komputer dan jaringan, mengambil informasi dari kendaraan, atau sekadar menyalin file ke thumb drive.

Setelah pengumpulan, penyelidik memproses data dengan menggunakan alat perangkat lunak otomatis. Pemrosesan biasanya menjadikan data menjadi alat analisis yang akan digunakan penyidik untuk mengumpulkan fakta dan membentuk opini. Laporan tersebut harus berdasarkan fakta tanpa adanya kesimpulan atau bias dan menyertakan artefak bukti atau ekskulpatif apa pun.” – Federal DFS Jay Varda

Berdasarkan jawaban Varda, Coulthart melanjutkan dengan mengatakan bahwa “Salah satu tugas terpenting DFI adalah menjelaskan data yang telah dikumpulkan atau dapat dikumpulkan dan apa arti data tersebut bagi masalah yang sedang diselidiki. Hal ini seringkali dilakukan secara informal melalui rapat atau telepon, tetapi juga dalam laporan formal.

Laporan yang dihasilkan oleh DFI ditujukan untuk audiens, misalnya untuk pengadilan pidana, laporan harus dalam format yang disyaratkan oleh pengadilan tersebut dan berisi semua informasi relevan yang dapat diterima untuk badan ajudikasi tersebut, jika untuk masalah internal organisasi laporan mungkin dalam format yang berbeda sama sekali.”

Apakah Gelar Diperlukan Untuk Menjadi Penyelidik Forensik Seluler?

“Gelar sering menjadi syarat untuk mendapatkan posisi entry level, tapi bukan keharusan untuk melakukan tugas dari Mobile Forensics Investigator. Pelatihan khusus dalam forensik mobile diperlukan apakah seseorang memiliki gelar atau tidak. Pengalaman juga bisa lebih bernilai daripada pengetahuan yang diperoleh untuk mendapatkan gelar.” Federal DFS Jay Varda

“Agar dapat diterima oleh pengadilan sebagai saksi ahli, orang tersebut harus menunjukkan bahwa mereka memiliki keterampilan, pengetahuan, pengalaman, dan pelatihan yang sesuai sehubungan dengan bukti yang mereka berikan kesaksian. Sebagai DFI, bergantung pada negara dan/atau lembaga tempat Anda bekerja, Anda mungkin tidak perlu diterima oleh pengadilan sebagai ahli. Gelar atau tidak, DFI harus menyelesaikan pelatihan khusus tentang alat dan perangkat lunak forensik yang akan mereka gunakan. Ini biasanya dicapai dengan pelatihan vendor eksternal serta pelatihan in-house.” DFS Gary Coulthart

Jika Saya Ingin Mengejar Gelar, Gelar Apa Yang Harus Saya Kejar?

“Ada beberapa gelar berbeda dan penawaran pasca sarjana untuk Industri Forensik Digital di seluruh dunia. Kursus terbaik adalah kursus yang terkait dengan kualifikasi badan industri dan pelatihan vendor selain kursus akademis. Ini memungkinkan perolehan badan industri, vendor, dan gelar atau kualifikasi pasca sarjana pada saat yang bersamaan.” DFS Gary Coulthart

“Banyak universitas telah memulai gelar BS dengan penekanan pada forensik komputer, bahkan beberapa naik ke tingkat Master. Semua jenis gelar bidang komputer akan sangat membantu. Menulis skrip, merekayasa balik aplikasi, dan bahkan memahami bit dan byte data itu sendiri. Untuk orang yang lebih aktif, gelar di bidang teknik kelistrikan dapat menjadi jalan menuju dunia forensik, enkripsi telah merugikan bypass fisik dan metode akuisisi, tetapi semua laboratorium forensik komputer yang sangat teknis masih mempertahankan kemampuannya. Federal DFS Jay Varda

Keterampilan Apa yang Saya Butuhkan Untuk Menjadi Penyelidik Forensik Seluler?

Coulthart menyarankan mengasah keterampilan berikut jika Anda tertarik menjadi penyelidik forensik seluler:

– Keterampilan Komunikasi – Formal dan informasi, penulisan laporan, pencatatan

– Keterampilan Teknis/Komputer – Bakat untuk penelitian dan kemampuan teknis yang mungkin mencakup pengerjaan ulang papan, penyolderan, dll.

– Keterampilan Membaca – Terus membaca pembaruan untuk mengoperasikan perangkat lunak dan perkembangan di industri seluler adalah penting

– Keterampilan Proses Investigasi – Pengetahuan tentang aturan bukti dan prosedur pengadilan

– Keterampilan Analitik – Mampu mengidentifikasi pola dan menyatukan potongan-potongan dari kumpulan data yang berbeda

– Keterampilan Manajemen Waktu – Kemampuan untuk memprioritaskan pekerjaan dan tenggat waktu sangat penting

Dan menurut Warda,

“Penyelidik forensik bergerak harus berorientasi pada detail, cenderung teknis, komunikatif, dan termotivasi untuk belajar. Catatan detail merupakan keharusan dalam mobile forensics, setiap langkah yang diambil harus didokumentasikan. Ada banyak pelatihan, tetapi jika seseorang secara teknis tidak cenderung atau takut pada teknologi, maka mereka akan kesulitan mempelajari nuansa mobile forensics. Penyidik forensik seluler yang baik akan dapat mengomunikasikan temuan mereka, tertulis dan lisan. Dan terakhir, dengan teknologi yang selalu berubah, pembelajaran dan penelitian berkelanjutan diperlukan”.

Apa Yang Dapat Saya Lakukan Untuk Memajukan Karir Forensik Seluler Saya?

“Tetap mengikuti perkembangan teknologi dan perangkat forensik serta perangkat lunak dengan menghadiri pelatihan yang diakui industri dan konferensi pengembangan profesional.” DFS Gary Coulthart. “Belajar terus-menerus, baik melalui pelatihan atau penelitian, mobile forensic selalu berubah, dan mobile forensic investigator perlu memahami teknologinya. Selain itu, terus pelajari keterampilan baru, terapkan, dan pertajam dengan pengujian dan validasi. Coba dan jadilah anggota dari listservs atau situs media sosial mana pun yang melayani forensik seluler.” – Federal DFS Jay Varda

Manfaatkan pelatihan yang diberikan oleh vendor dan pekerjaan. Grayshift menawarkan pelanggan kesempatan untuk belajar dan berpartisipasi dalam pelatihan melalui Universitas Grayshift. Yang Anda butuhkan hanyalah kredensial masuk untuk memulai. Selain pelatihan gratis yang ditawarkan melalui Universitas Grayshift, penegak hukum yang tertarik dapat belajar dan mengikuti ujian untuk menjadi Operator GrayKey Bersertifikat. Anda dapat mempelajari lebih lanjut tentang memperoleh sertifikasi Anda di sini: Cara Memperoleh Sertifikasi Operator GrayKey Anda .

Kebutuhan Penyidik Forensik Mobile

Menurut “ Pasar Forensik Digital – Prakiraan dari 2021-2026 ,” pasar diperkirakan akan melonjak di tahun-tahun mendatang karena meningkatnya kejahatan digital di seluruh dunia. Dalam laporan tersebut, sebuah contoh penanganan penipuan dan bukti digital oleh Grup Herjavec mengatakan, “Para ahli dan profesional forensik digital sangat penting dalam menangani penipuan dan pencurian identitas.

Mereka dapat memperoleh dan mendapatkan data tersembunyi atau terenkripsi, memulihkan file yang dihapus yang disimpan di perangkat digital, dan melakukan pekerjaan terkait lainnya. Komisi Perdagangan Federal di Amerika Serikat telah menyatakan bahwa mereka menerima sekitar 4,8 juta pengaduan pencurian dan penipuan identitas pada tahun 2020, dengan kenaikan sebesar 45% pada tahun 2019”

Profesional penegak hukum dan penyelidik forensik seluler sering menggunakan alat seperti GrayKey untuk membantu memproses perangkat seluler yang digunakan dalam kasus penipuan dan jenis investigasi kriminal lainnya yang memerlukan ekstraksi data terenkripsi. Anda dapat membaca contoh bagaimana penyelidik seluler menggunakan GrayKey di halaman Kasus Penggunaan GrayKey .

Simak! Apa Saja Tantangan Dalam Mobile Forensik

Simak! Apa Saja Tantangan Dalam Mobile Forensik – Forensik digital merupakan salah satu cabang ilmu forensik yang berfokus pada pemulihan dan investigasi data mentah yang berada di perangkat elektronik atau digital. Tujuan dari proses ini adalah untuk mengekstrak dan memulihkan informasi apa pun dari perangkat digital tanpa mengubah data yang ada di perangkat. Selama bertahun-tahun, forensik digital tumbuh seiring dengan pesatnya pertumbuhan komputer dan berbagai perangkat digital lainnya. Ada berbagai cabang forensik digital berdasarkan jenis perangkat digital yang terlibat seperti forensik komputer, forensik jaringan, forensik seluler, dan sebagainya.

Simak! Apa Saja Tantangan Dalam Mobile Forensik

thetrainingco – Forensik seluler adalah cabang forensik digital yang terkait dengan pemulihan bukti digital dari perangkat seluler. Suara forensik adalah istilah yang digunakan secara luas dalam komunitas forensik digital untuk memenuhi syarat dan membenarkan penggunaan teknologi atau metodologi forensik tertentu. Prinsip utama pemeriksaan forensik yang baik terhadap bukti digital adalah bahwa bukti asli tidak boleh dimodifikasi. Ini sangat sulit dengan perangkat seluler.

Dalam kasus di mana pemeriksaan atau perolehan data tidak mungkin dilakukan tanpa mengubah konfigurasi perangkat, prosedur dan perubahannya harus diuji, divalidasi, dan didokumentasikan. Mengikuti metodologi dan pedoman yang tepat sangat penting dalam memeriksa perangkat seluler karena menghasilkan data yang paling berharga. Sama halnya jika bukti yang dikumpulkan tidak sesuai dengan prosedur yang benar selama pemeriksaan dapat mengakibatkan hilangnya atau rusaknya bukti atau membuatnya tidak dapat diterima di pengadilan.

Proses mobile forensics dibagi menjadi tiga kategori utama: penyitaan , akuisisi , dan pemeriksaan / analisis . Pemeriksa forensik menghadapi beberapa tantangan saat menyita perangkat seluler sebagai sumber bukti. Di TKP, jika perangkat seluler ditemukan dalam keadaan mati, pemeriksa harus meletakkan perangkat tersebut di dalam tas faraday untuk mencegah perubahan jika perangkat menyala secara otomatis. Seperti yang ditunjukkan pada gambar berikut, tas Faraday dirancang khusus untuk mengisolasi ponsel dari jaringan.

Salah satu tantangan forensik terbesar dalam hal platform seluler adalah kenyataan bahwa data dapat diakses, disimpan, dan disinkronkan di beberapa perangkat. Karena data tidak stabil dan dapat dengan cepat diubah atau dihapus dari jarak jauh, diperlukan lebih banyak upaya untuk mempertahankan data ini. Forensik seluler berbeda dari forensik komputer dan menghadirkan tantangan unik bagi pemeriksa forensik.

Baca Juga : Keadaan Forensik Digital dan Pentingnya Dalam Suatu Penyelidikan

Penegakan hukum dan pemeriksa forensik sering kesulitan mendapatkan bukti digital dari perangkat seluler. Berikut ini adalah beberapa alasannya:

– Perbedaan perangkat keras : Pasar dibanjiri berbagai model ponsel dari pabrikan berbeda. Pemeriksa forensik mungkin menemukan berbagai jenis model ponsel, yang berbeda dalam ukuran, perangkat keras, fitur, dan sistem operasi. Selain itu, dengan siklus pengembangan produk yang singkat, model-model baru sangat sering muncul. Karena lanskap seluler berubah setiap hari, sangat penting bagi penguji untuk beradaptasi dengan semua tantangan dan tetap memperbarui teknik forensik perangkat seluler di berbagai perangkat.

– Sistem operasi seluler : Tidak seperti komputer pribadi di mana Windows telah mendominasi pasar selama bertahun-tahun, perangkat seluler secara luas menggunakan lebih banyak sistem operasi, termasuk iOS Apple, Android Google, OS BlackBerry RIM, Windows Mobile Microsoft, webOS HP, OS Symbian Nokia, dan banyak lainnya. Bahkan di dalam sistem operasi ini, ada beberapa versi yang membuat tugas penyelidik forensik menjadi lebih sulit.

– Fitur keamanan platform seluler : Platform seluler modern berisi fitur keamanan bawaan untuk melindungi data dan privasi pengguna. Inilah yang menimbulkan kendala dalam tindakan selama akuisisi dan kegiatan pemeriksaan forensik. Misalnya, perangkat seluler modern hadir dengan mekanisme enkripsi default dari lapisan perangkat keras hingga lapisan perangkat lunak. Pemeriksa mungkin perlu menerobos mekanisme enkripsi ini untuk mengekstrak data dari perangkat.

– Kurangnya sumber daya : Seperti yang telah disebutkan sebelumnya, dengan semakin banyaknya telepon seluler, alat yang dibutuhkan oleh pemeriksa forensik juga akan meningkat. Aksesori akuisisi forensik, seperti kabel USB, baterai, dan pengisi daya untuk ponsel yang berbeda, harus dipelihara untuk mendapatkan perangkat tersebut.

– Mencegah modifikasi data : Salah satu aturan mendasar dalam forensik adalah memastikan bahwa data pada perangkat tidak dimodifikasi. Dengan kata lain, upaya apa pun untuk mengekstrak data dari perangkat tidak boleh mengubah data yang ada di perangkat tersebut. Tapi ini praktis tidak mungkin dilakukan dengan ponsel karena hanya menyalakan perangkat dapat mengubah data di perangkat itu. Meskipun perangkat tampak dalam keadaan tidak aktif, proses latar belakang mungkin masih berjalan. Misalnya, di sebagian besar ponsel, jam alarm masih berfungsi meskipun ponsel dimatikan. Transisi tiba-tiba dari satu keadaan ke keadaan lain dapat mengakibatkan hilangnya atau modifikasi data.

– Teknik anti-forensik : Teknik anti-forensik, seperti penyembunyian data, penyamaran data, pemalsuan data, dan penyapuan aman, membuat penyelidikan pada media digital menjadi lebih sulit.

– Sifat bukti yang dinamis : Bukti digital dapat dengan mudah diubah baik sengaja maupun tidak sengaja. Misalnya, menjelajahi aplikasi di ponsel dapat mengubah data yang disimpan oleh aplikasi tersebut di perangkat.

– Reset tidak disengaja : Ponsel menyediakan fitur untuk mengatur ulang semuanya. Menyetel ulang perangkat secara tidak sengaja saat memeriksa dapat mengakibatkan hilangnya data.

– Perubahan perangkat : Kemungkinan cara agar dapat mengubah perangkat forensik dapat dimulai dengan, memindahkan data aplikasi, mengganti nama file, dan memodifikasi sistem operasi pabrikan. Perubahaan perangkat harus dilakukan dengan mempertimbangkan keahlian tersangka.

– Pemulihan kode sandi : Jika perangkat dilindungi dengan kode sandi, pemeriksa forensik perlu mendapatkan akses ke perangkat tanpa merusak data di perangkat. Meskipun ada teknik untuk melewati kunci layar, teknik tersebut mungkin tidak selalu berfungsi di semua versi.

– Pelindung komunikasi : Perangkat seluler berkomunikasi melalui jaringan seluler, jaringan Wi-Fi, Bluetooth, dan Inframerah. Karena komunikasi perangkat dapat mengubah data perangkat, kemungkinan komunikasi lebih lanjut harus dihilangkan setelah penyitaan perangkat.

– Kurangnya ketersediaan alat : Ada berbagai macam perangkat seluler. Pada dasarnya fungsi satu alat berkaitan juga dengan alat yang lain sehingga, kombinasi alat perlu digunakan. Dikarenakan ketersediaam alat yang terbatas maka pemilihan alat pun sangat sulit.

– Program berbahaya : Perangkat mungkin berisi perangkat lunak berbahaya atau malware, seperti virus atau Trojan. Program jahat semacam itu mungkin mencoba menyebar ke perangkat lain melalui antarmuka kabel atau nirkabel.

– Masalah hukum : Perangkat seluler mungkin terlibat dalam kejahatan, yang dapat melintasi batas geografis. Untuk mengatasi masalah multiyurisdiksi ini, pemeriksa forensik harus mengetahui sifat kejahatan dan hukum daerah.

Keadaan Forensik Digital dan Pentingnya Dalam Suatu Penyelidikan

Keadaan Forensik Digital dan Pentingnya Dalam Suatu Penyelidikan – Forensik digital merupakan alat penting dalam memerangi kejahatan di era digital saat ini. Ini juga merupakan bidang yang berkembang pesat, dengan teknologi dan teknik baru yang dikembangkan setiap saat. Dalam posting blog ini, kita akan melihat kondisi forensik digital, dan bagaimana hal itu digunakan untuk memerangi kejahatan dan menyelesaikan investigasi digital.

Keadaan Forensik Digital dan Pentingnya Dalam Suatu Penyelidikan

thetrainingco – Salah satu bidang di mana forensik digital memainkan peran yang semakin penting adalah dalam memerangi materi pelecehan seksual terhadap anak. Materi pelecehan seksual anak atau CSAM adalah masalah besar dan sangat sulit untuk diberantas. Namun, dengan menggunakan forensik digital, penyelidik dapat melacak orang-orang yang bertanggung jawab memproduksi dan mendistribusikan materi ini.

Bidang lain di mana forensik digital memiliki dampak adalah perang melawan terorisme . Setelah serangan 9/11, banyak penekanan diberikan pada peningkatan keamanan bandara. Namun, kini jelas bahwa teroris menggunakan cara lain untuk melancarkan serangan mereka. Akibatnya, investigasi seringkali terfokus pada bukti digital, seperti catatan telepon (panggilan dan pesan teks) dan komunikasi email.

Forensik digital juga digunakan untuk memerangi penipuan. Dengan maraknya transaksi online, terjadi peningkatan jumlah kasus penipuan. Karena blockchain dan teknologi baru lainnya telah memungkinkan untuk melakukan transaksi online, telah terjadi peningkatan jumlah kasus penipuan. Hal ini telah menyebabkan lonjakan kasus kejahatan dunia maya forensik digital.

Forensik digital juga digunakan untuk memerangi penipuan cryptocurrency melalui jejak cryptocurrency. Cryptocurrency adalah bentuk mata uang virtual, seperti Bitcoin, yang mengandalkan teknik enkripsi untuk menghasilkan satuan mata uang dan memverifikasi transfer dana.

Forensik digital memungkinkan penyelidik untuk mengungkap skema penipuan bahkan setelah dilakukan. Faktanya, forensik digital mungkin terbukti lebih berharga daripada metode deteksi konvensional, seperti mengikuti jejak uang atau menganalisis kuitansi, karena tidak bergantung pada akses ke bukti nyata apa pun. Ketika dunia menjadi semakin digital, kebutuhan akan forensik digital akan semakin meningkat.

Baca Juga : Mengapa Alat Forensik Seluler Begitu Penting

– Apa saja tantangan yang dihadapi penyelidik forensik digital?

Salah satu tantangan terbesar yang dihadapi penyelidik forensik digital adalah mengikuti teknologi terbaru. Ketika teknologi baru dikembangkan, penjahat menemukan cara baru untuk menggunakannya untuk melakukan aktivitas mereka. Akibatnya, penyelidik harus terus memperbarui keterampilan dan pengetahuan mereka agar dapat memerangi kejahatan ini secara efektif.

Tantangan lain yang dihadapi penyelidik forensik digital adalah banyaknya data yang harus mereka tangani. Dalam banyak kasus, penyelidik berurusan dengan data dalam jumlah besar, dan sulit untuk menyaring semua itu untuk menemukan bukti yang mereka butuhkan.

Akhirnya, penyelidikan forensik digital bisa sangat memakan waktu dan mahal. Dalam banyak kasus, penyelidik harus menghabiskan banyak waktu dan sumber daya untuk melacak bukti yang mereka butuhkan. Akibatnya, forensik digital tidak selalu menjadi pilihan yang layak untuk investigasi.

– Apa saja pertimbangan etis yang harus diperhatikan oleh penyelidik forensik digital?

Penyelidik forensik digital harus mempertimbangkan sejumlah pertimbangan etis saat melakukan penyelidikan. Salah satu pertimbangan terpenting adalah perlunya menghormati privasi orang-orang yang sedang diselidiki. Dalam banyak kasus, penyelidik berurusan dengan informasi pribadi yang sensitif, dan penting agar informasi ini ditangani dengan cara yang bertanggung jawab.

Pertimbangan etis lain yang harus diperhatikan oleh penyelidik forensik digital adalah kebutuhan untuk memastikan bahwa bukti mereka diperoleh secara legal. Dalam banyak kasus, penyelidik perlu mendapatkan surat perintah untuk mengakses jenis informasi tertentu. Jika bukti diperoleh secara ilegal, itu mungkin tidak dapat diterima di pengadilan.

Akhirnya, investigasi forensik digital dapat berdampak signifikan pada kehidupan orang-orang yang sedang diselidiki. Akibatnya, penyidik harus berhati-hati untuk hanya menggunakan kewenangannya dalam kasus-kasus yang sangat membutuhkannya.

– Bagaimana masa depan forensik digital?

Masa depan forensik digital kemungkinan besar akan dibentuk oleh meningkatnya penggunaan kecerdasan buatan dan pembelajaran mesin. Teknologi ini akan memungkinkan penyelidik mengotomatiskan banyak tugas yang saat ini dilakukan secara manual. Akibatnya, penyelidik akan dapat menghabiskan lebih banyak waktu untuk kasus yang kompleks, dan mereka akan dapat memperoleh hasil yang lebih baik.

Selain itu, meningkatnya penggunaan komputasi awan kemungkinan akan berdampak besar pada forensik digital. Layanan berbasis cloud menjadi semakin populer, dan menawarkan sejumlah keuntungan bagi para penjahat. Namun, mereka juga menawarkan sejumlah keuntungan bagi penyelidik. Misalnya, layanan berbasis cloud memudahkan penyelidik untuk berbagi informasi dan berkolaborasi dalam kasus.

– ADF dan Masa Depan Forensik Digital

Perangkat lunak ADF Solutions adalah teknologi forensik mutakhir yang mengubah cara pengumpulan dan analisis bukti digital. ADF memungkinkan penyelidik untuk memeriksa perangkat seluler dan komputer pada tingkat yang jauh lebih dalam daripada teknik forensik tradisional, sehingga memungkinkan mereka mengungkap bukti yang sebelumnya tidak dapat diakses. Teknologi ini juga membantu merampingkan proses investigasi, menghemat waktu dan sumber daya penyelidik dan pemeriksa forensik.

Melihat ke masa depan, ADF memiliki potensi untuk merevolusi forensik digital. Karena teknologi terus berkembang dan menjadi lebih efisien, penyelidik akan dapat mengungkap bukti lebih cepat dan akurat daripada sebelumnya. Selain itu, seiring munculnya teknologi baru, seperti kecerdasan buatan (AI) dan pembelajaran mesin, ADF akan dapat mengumpulkan dan menganalisis data lebih cepat dan akurat daripada sebelumnya. Singkatnya, masa depan forensik digital tampak cerah, dan ADF akan menjadi yang terdepan dalam revolusi ini.

– Bagaimana Ini Digunakan?

Kami sering memikirkan forensik seluler dalam konteks penegakan hukum, tetapi mereka bukan satu-satunya individu yang mungkin mengandalkan bukti dari perangkat seluler. Militer menggunakan perangkat seluler untuk mengumpulkan intelijen saat merencanakan operasi militer atau upaya kontraterorisme. Bisnis dapat beralih ke bukti seluler karena mereka yakin kekayaan intelektual mereka dicuri atau karyawan terlibat dalam aktivitas penipuan. \

Heck, bisnis bahkan diketahui mengamati penggunaan pribadi karyawan atas perangkat bisnis untuk membuktikan penggunaan yang tidak sah. Namun, tentu saja, penegakan hukumlah yang dapat memanfaatkan forensik seluler secara maksimal, menggunakan penemuan elektronik untuk mengumpulkan bukti tentang sejumlah kejahatan mulai dari pencurian identitas hingga pembunuhan.

Mengapa Alat Forensik Seluler Begitu Penting

Mengapa Alat Forensik Seluler Begitu Penting? – Seperti yang kita ketahui bersama, data sangat penting untuk penyelidikan hukum saat ini. Berkat perkembangan teknologi seluler, sebagian besar data digital dapat ditemukan di perangkat seluler karena hampir semua orang menggunakan perangkat seluler saat ini, baik itu ponsel cerdas, tablet, atau bahkan perangkat yang dapat dikenakan. Perangkat seluler adalah tambang emas data. Gadget berukuran kecil ini mengumpulkan data kualitatif dan kuantitatif dalam jumlah besar yang dapat membantu dalam penyelidikan.

Mengapa Alat Forensik Seluler Begitu Penting

thetrainingco – Itu sebabnya forensik seluler menjadi penting untuk proses pengadilan dan investigasi perdata atau pidana. Dalam hal ini, dengan bantuan alat mobile forensik yang tepat, implementasi mobile forensik menjadi lebih mudah. Dengan menggunakan alat ini, penyidik kejahatan dapat mengakses, mengekstrak, dan menganalisis data dari perangkat seluler. Alat-alat ini dirancang untuk memberdayakan organisasi penegak hukum untuk melakukan investigasi yang efisien, mempercepat operasi, dan memastikan bukti digital yang berkualitas. Ke depan dalam artikel hari ini, kita akan belajar mengapa menggunakan alat mobile forensic.